Мост obfs4 что это

Наводим мосты в TOR или что такое TOR bridge-relay и как поднять свой

Сам я “мостами” никогда не пользовался, но сообщали, что скорость работы через преднастроенные узлы оставляет желать лучшего, поэтому в этой статье я расскажу, как поднять свой приватный bridge-узел для доступа к TOR. Но для начала рассмотрим варианты, которые предлагает клиент.

Какие мосты нам предлагает клиент

При первоначальной настройке Tor-browser нам должны предложить варианты: подключаться к сети напрямую, через прокси, а также должны быть доступен вариант “Tor is censored in my country”. Последнее нам и дает варианты настройки узлов-мостов.

1) Select an build-in bridge

Клиент будет использовать встроенный список мостов, в зависимости от выбранного т.н. Pluggable Transport. “Подключемый транспорт” выполняет обфускацию TOR-трафика для обхода систем, которые умеют детектировать тип трафика по содержимому.

2) Request a bridge from torproject.org

Позволяет запросить 3 bridge-узла с официального ресурса bridges.torproject.org. Может спасти положение, если преднастроенные узлы по какой-либо причине не работают.

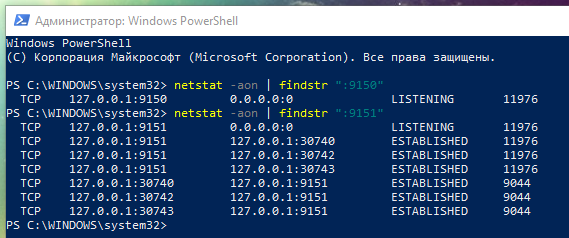

Судя по тому, что мне удалось подсмотреть, то запрашиваются узлы не “втупую” запросом, например по https, на bridges.torproject.org, а с применинием обфускации трафика и тоже через TOR или другими обходными путями, потому что во время запроса у меня открывались такие коннекты:

Получается, что о блокировке в сети torproject.org можно не так сильно беспокоится. Если он заблокирован, клиент все равно получает “мосты” незаурядным способом.

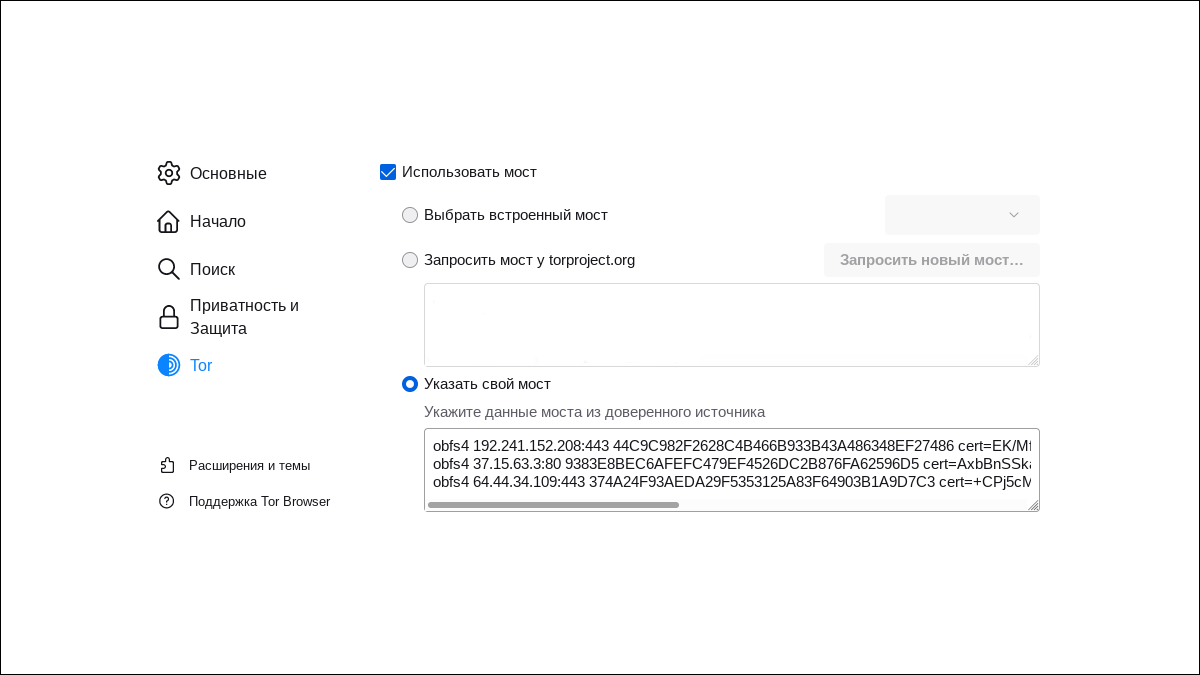

3) Provide bridge i know

Эта опция позволяет ввести данные известного узла, который может быть независим от встроенных или мостов с torproject.org. Данные вводятся в следующем формате:

Ну, пожалуй на этом моменте приступим к поднятию своего собственного моста в сеть TOR.

Наводим мосты

Найти способ никуда не публиковать данные моста найден. В разделе “рекомендации” также указано, что неплохо бы отключить любые соединения на выход из сети Tor, так как мост должен выполнять только посреднеческую роль между клиентом и сетю Tor.

После установки останавливаем Tor командой:

Открываем файл torrc (на Ubuntu он лежит в /etc/tor/torrc ) и задаем следующие параметры:

Создаем файл для логов и вешаем ему пользователей, под которыми работает Tor:

На этом настройка закончена. Запускаем Tor, недолго ждем для “прогрева” узла:

Обфускация трафика

Теперь неплохо бы подключить обфускацию трафика. Установим obfs4, так как, согласно статье Tor: Pluggable Transports:

obfs4 is currently the most effective transport to bypass censorship.

Откроем статью obfs4proxy bridge deployment guide и согласно ей установим пакет obfs4proxy :

Дополняем torrc следующими настройками:

Перезапускаем Tor, недолго ждем когда он запустится:

Теперь снова заходим в настройки Tor-браузера. Нужно забить настройки моста с использованием obfs4, и забивается он в формате, описанного в инструкции obfs4proxy bridge deployment guide/Post-install:

Берем строку из 41 символа после “Unnamed”, подставляем в строку настройки моста

4) cert= iat-mode=0 берем из файла /var/lib/tor/pt_state/obfs4_bridgeline.txt

Выполняем:

Забираем последюю нужную нам часть, подставляем в строку настройку моста.

Итого получается такое:

Сохраняем и перезапускам Tor-браузер. Ждем подключения. После подключения проверяем, что все работает на ifconfig.co и check.torproject.org.

В конце следует упомянуть, что помимо obfs4 есть и другие методы обфускации, такие как meek, fte, scramblesuit, snowflake. Этими транспортами можно использовать не только для скрытия Tor-трафика, но и для других приложений, но об этом, пожалуй, в следующей статье.

Как быть, если Tor недоступен? Используйте мосты Tor в качестве первого шага

Что случилось

Информация о проблеме с доступностью Tor появилась в Twitter еще утром у ValdikSS. Затем об этом на своем сайте сообщила «Роскомсвобода». Было неясно, идет ли речь о масштабной блокировке Tor, или это некие избирательные «испытания суверенного интернета». В ответ на призыв активистов пользователи из разных городов стали сообщать о (не)доступности Tor. Картина получилась пестрой. Одни рапортовали, что доступа нет, по крайней мере, с настройками по умолчанию. Другие, наоборот, утверждали, что все в порядке. Третьи жаловались на убийственно медленный Tor (и без того небыстрый).

Проект OONI, который мониторит проявления цензуры в разных странах мира, также отметил неполадки с доступом к Tor от разных провайдеров. Мониторинговый проект GlobalCheck недвусмысленно заявил о блокировках Tor и пообещал провести расследование.

К 10 часам вечера о ситуации написали уже несколько десятков либеральных, активистских и технических онлайн-СМИ. Акценты были расставлены по-разному в зависимости от степени радикальности авторов, но во всех заголовках звучало слово «блокировка». Tor оставался местами недоступен, однако ни Роскомнадзор, ни иные российские правительственные органы 3 декабря о блокировке Tor не сообщали.

Что такое Tor и зачем он нужен

Tor — распределенная сеть компьютеров, именуемых узлами или шлюзами (на сленге «ноды»). Все они поддерживаются добровольцами. Любой пользователь Интернета может зайти на любой сайт не напрямую, а через сеть Tor. При этом данные пройдут через три произвольных узла Tor и будут зашифрованы в процессе. Но главное: ни один узел не будет знать одновременно отправителя и получателя данных.

Сеть Tor — популярный, мощный и простой в использовании инструмент обеспечения анонимности. Благодаря Tor правозащитники в странах с репрессивными режимами могут сообщать о нарушениях прав человека. Журналисты имеют возможность публиковать статьи, которые никогда бы не одобрила политическая цензура. Люди, которым становятся известны факты коррупции или иных преступлений, предают гласности эту информацию через Tor и не опасаются за свою жизнь. Я знаю даже о случае использования Tor полицейским, работавшим под прикрытием.

Многие пользователи ошибочно полагают, что Tor придумали для обхода блокировок сайтов. Это не так. Tor, прежде всего, инструмент для обеспечения анонимности, которую ООН с 2015 года относит к правам человека.

Зачем нужны мосты Tor и где их взять

Для доступа к сети Tor чаще всего служит отдельный браузер, который так и называется: Tor Browser. Он существует для компьютеров под управлением Windows, macOS, Linux, а также для мобильных устройств на Android. Пользователи iOS могут попробовать Onion Browser.

Если подключиться к Tor напрямую не удается, используют узлы-посредники, которые называют мостами.

Некоторые пользователи жалуются на проблемы с мостами, встроенными непосредственно в Tor Browser. Привожу далее обновленную инструкцию от разработчиков, которая позволит получить и настроить мост вручную. Это можно сделать тремя способами.

Чтобы получить мост с помощью Telegram-бота:

Чтобы получить мост с веб-сайта Tor Project:

Чтобы получить мост по email (только для владельцев аккаунтов Gmail и Riseup):

Если эти мосты не работают, обратитесь за новыми мостами по адресу frontdesk@torproject.org.

Как использовать мосты Tor

Полученные мосты нужно вручную добавить в Tor Browser. Ниже — инструкция для тех, кто пользуется Tor Browser на компьютере.

При запуске Tor Browser:

Если Tor Browser уже запущен:

Для Android существует официальная версия Tor Browser:

Для Onion Browser (в iOS) действуйте аналогично (в настройках сети и мостов выберите Custom Bridges).

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Tor: от азов до продвинутого уровня (ч. 4): Подсказки по использованию браузера и службы Tor

Оглавление

Чем различаются Tor Browser и Tor

Tor Browser и Tor это не одно и то же. В этой заметке я буду постоянно использовать оба термина, поэтому важно чётко понимать разницу между ними.

Сеть Tor – это большая и сложная система, позволяющая выходить в Интернет через зашифрованное соединение и с подменой IP адреса. Про саму сеть Tor предостаточно материала в Интернете и вопросы её работы я не рассматриваю в этой статье.

Когда я употребляю слово «Tor» я имею ввиду службу (программу) для компьютера. Эта программа не имеет графического интерфейса – она работает в фоне и постоянно подключена к той самой сети Tor, о которой я говорил в предыдущем абзаце. Эта программа позволяет подключиться к ней через протокол SOCKS и, следовательно, таким образом воспользоваться сетью Tor.

Tor Browser – это набор из нескольких компонентов, главные его поставляющие:

Итак, если вы хотите только скрыть свой IP или обойти региональные блокировки при просмотре веб-сайтов, то вам достаточно Tor Browser.

Если же вам нужно больше – использование сети Tor другими программами, помимо веб-браузера, настройка скрытого сервиса и так далее, то вам необходимо использовать службу Tor.

В этой статье я покажу различные трюки использования и Tor Browser, и службы Tor.

Если вы уже сейчас поняли, что браузера Tor вам недостаточно и вам нужна служба Tor, то перейдите к статье «Tor в Windows: установка службы, создание скрытого сервиса, использование браузерами и для пентеста». Ознакомьтесь с ней, а затем возвращайтесь сюда – поскольку эту статью можно считать продолжением того материала с продвинутыми трюками.

Описание некоторых подсказок и методов работы я разбил на две части: теория и практика. Теория позволяет понять почему именно мы действуем так, а не иначе и для чего нужен каждый шаг. Если у вас мало времени, то можно пропускать теорию и переходить сразу к пошаговым инструкциям – но я настоятельно рекомендую её читать, чтобы вы действовали более осмысленно и могли в случае необходимости модифицировать действия для тонкой подстройки под ваши задачи.

Одновременный запуск нескольких Tor Browser с разными IP

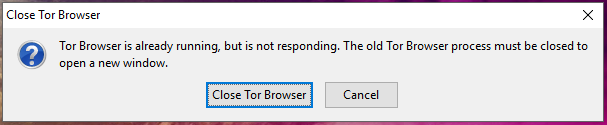

Проблема: может возникнуть необходимость одновременно подключаться к разным сайтам с различными IP адресами либо к одному сайту с разными IP. Если попытаться запустить два экземпляра Tor Browser, то вы столкнётесь с ошибкой:

В этом сообщении говориться, что Tor Browser уже запущен и нужно закрыть старый процесс Tor Browser перед тем, как открыть новое окно.

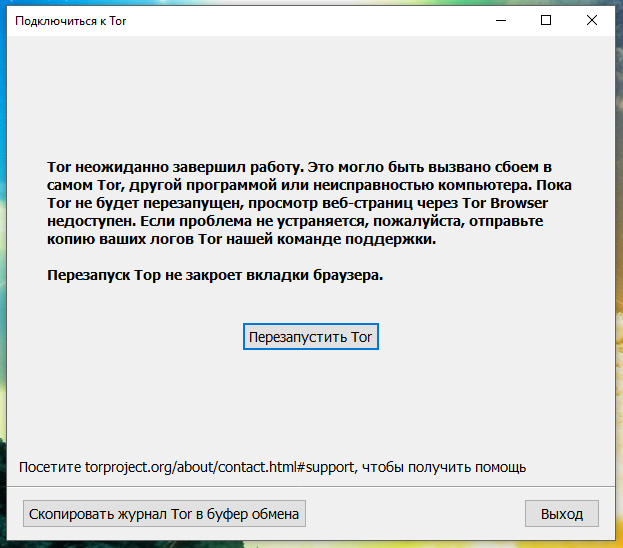

Если же попытаться запустить из разных папок, то возникнет такая ошибка:

Теория

Tor Browser при своём старте запускает в фоне службу Tor. Эта служба начинает прослушивать порт 9150. Затем веб-браузер подключается к этому порту и начинается обмен данными с сетью Tor.

Когда вы пытаетесь запустить Tor Browser второй раз, то выполняется проверка, не запущена ли уже служба Tor, поскольку программы не могут прослушивать одновременно один и тот же порт и по этой причине невозможно запустить одновременно два экземпляра Tor Browser.

Выход из этой ситуации: изменить во втором (и во всех последующих) экземплярах Tor Browser порты на другие, не занятые. При этом нужно помнить, что нужно менять порт как службы Tor, так и настройки веб-браузера, который по умолчанию подключается к порту 9150.

Но это ещё не всё. Служба Tor работает в фоне и когда мы закрываем окно веб-браузера, эту службу нужно остановить – для того, чтобы мы могли успешно запустить Tor Browser в следующий раз. Для отправки команд (например, сменить IP адрес или остановить службу) используется управляющий порт (ControlPort). То есть Tor Browser запускает службу Tor так, что она прослушивает порт 9150, через которые выполняется обмен данными с сетью Tor и порт 9151, через который веб-браузер даёт команды службе Tor.

Чтобы в этом убедиться, при запущенном Tor Browser выполните две команды:

Вы увидите, что действительно используются оба порта.

Если мы поменяем порт 9150, но не изменим управляющий порт, то второй экземпляр Tor Browser всё равно не запустится! Следовательно, нам нужно поменять настройки двух портов и для службы Tor и для веб-браузера.

Как запустить несколько Tor Browser с разными IP

Скачайте Tor Browser. Установить его столько раз, сколько вам нужно экземпляров Tor Browser. Не получится просто сделать копии одной и той же установленной папки, поскольку ярлыки будут одинаковыми и хотя вы будете открывать разные папки, ярлыки в них всех будут указывать на один и тот же исполнимый файл.

В первом Tor Browser можно ничего не менять – он будет использовать настройки по умолчанию. Будем делать изменения начиная со второго. Можно использовать любые незанятые порты, я буду, к примеру, во втором Tor Browser использовать порты 9160 и 9161, в третьем 9170 и 9171 и так далее.

Запустите Tor Browser.

В адресно строке браузера введите about:config и нажмите кнопку «Я принимаю на себя риски!»:

Найдите network.proxy.socks_port – используйте поиск для ускорения процесса:

И заменим, к примеру, на 9160.

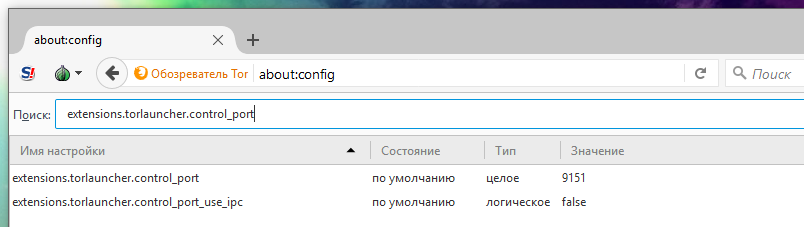

Теперь найдите настройку extensions.torlauncher.control_port:

Меняем на новый контрольный порт, например, 9161.

Закройте Tor Browser.

На этом настройка закончена – в старых инструкциях вы можете встретить дополнительные шаги, в том числе редактирование файла torrc-defaults – теперь это не требуется! Современный Браузер Tor самостоятельно запускает службу Tor с правильными портами.

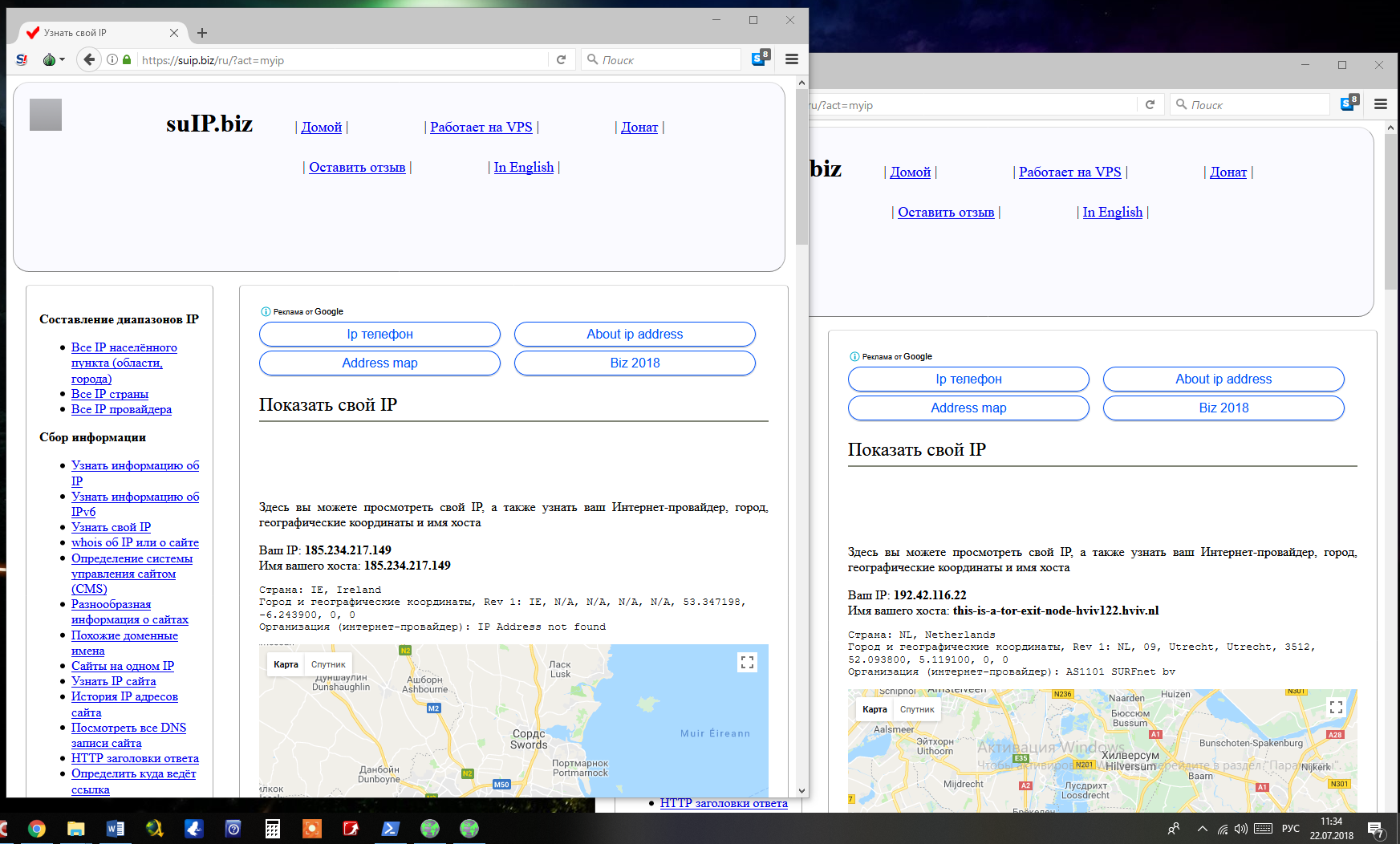

Для проверки своих IP адресов перейдите, например, на страницу https://suip.biz/ru/?act=myip:

Повторите описанные действия для каждого последующего экземпляра браузера.

Как запустить Tor без браузера

Возможно, вы не знаете об Expert Bundle – это отдельный Tor без браузера. О том, где его скачать и как установить рассказано в уже опоминавшейся статье.

Если вы знаете об отдельной службе Tor, но вы хотите, например, использовать настройки Тор, которые предоставляет Tor Browser, то возможно два варианта: быстрый или правильный.

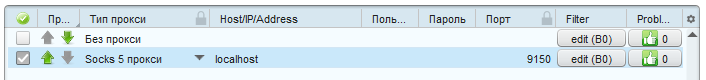

Быстрый способ заключается в том, что откройте Tor Browser с нужными вам настройками подключения. Пока открыто окно веб-браузера, вы можете подключаться к сети Tor используя порт 9150.

Более правильным является способ запуска Tor из Expert Bundle с нужными настройками.

Вам не нужно будет держать постоянно открытым окно веб-браузера, чтобы пользоваться сетевыми мостами и другими возможностями. Далее я покажу как настроить работу службы Tor из Expert Bundle с дополнительными возможностями.

В моих примерах папка Тор размещена в C:\Tor\ и конфигурационный файл называется torrc (то есть C:\Tor\torrc).

Настройка Tor для работы через ретранслятор типа мост

Теория: некоторые провайдеры Интернет-услуг блокируют работу Tor. Они могут использовать различные подходы, например, блокировать подключения ко всем IP сети Tor либо анализируя трафик и, если он определяется как принадлежащий сети Tor, блокируют его.

Для обхода такой блокировки можно использовать ретрансляторы. Мост – один из разновидностей ретрансляторов. Поскольку известны не все IP адреса мостов, то есть шанс обойти блокировку Tor’а.

Чтобы это работало, нужен obfs4 и список актуальных IP адресов мостов. В виде исходного кода obfs4 можно получить здесь:

Он написан на языке Go. Вы можете скомпилировать исполнимые файлы из исходного кода. Я же возьму бинарники из Tor Browser. Нужные файлы находятся в папке \Browser\TorBrowser\Tor\PluggableTransports\ вашего Tor Browser. Скопируйте эту папку в C:\Tor\.

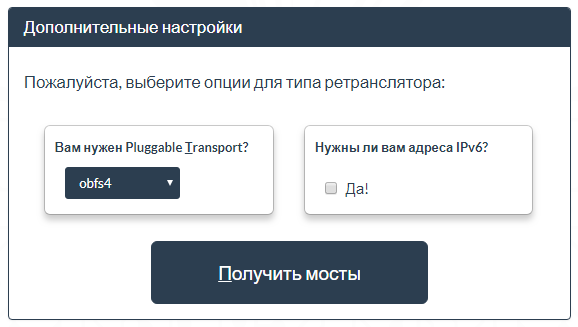

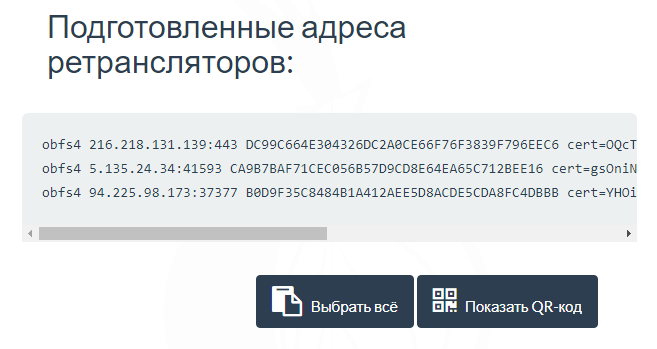

Необходимо получить список актуальных IP адресов. Для этого перейдите по ссылке: https://bridges.torproject.org/options

Выберите obfs4 и нажмите кнопку «Получить мосты!»:

Вам будет дан список из трёх адресов. Скопируйте одну из этих строк.

Другим способом получения мостов является отправка электронного письма на адрес bridges@torproject.org. Пожалуйста, обратите внимание на то, что вы должны отправить электронный запрос с использованием одного из перечисленных сервисов: Riseup, Gmail или Yahoo.

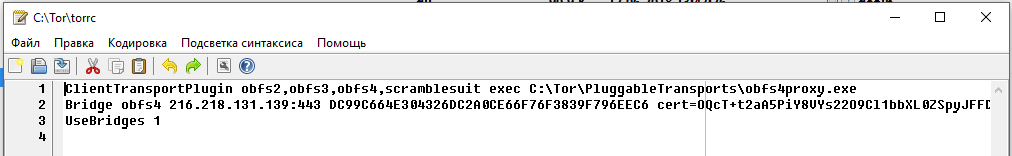

Теперь в файл C:\Tor\torrc добавьте:

Вместо СТРОКА вставьте одну из тех длинных строк, которую мы получили на предыдущем шаге:

Должно получиться примерно так:

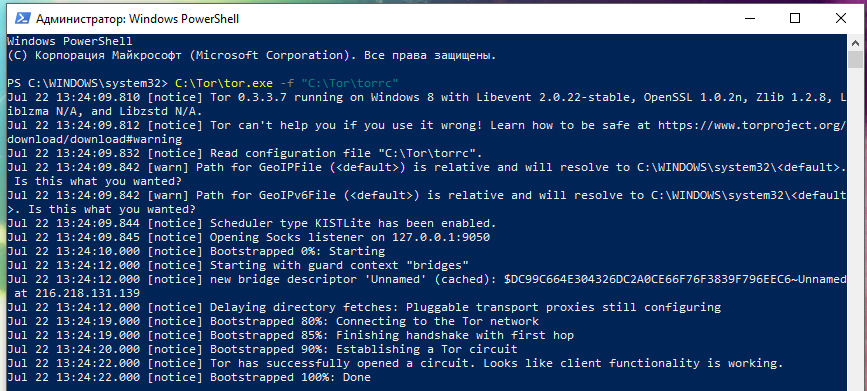

Обратите внимание на строки, в которых говорится об использовании моста:

А строка Bootstrapped 100%: Done говорит о том, что подключение прошло успешно.

Обратите внимание, что obfs4proxy.exe не выгружается после остановки Tor и даже после закрытия консоли:

Вам нужно вручную остановить этот процесс.

Для добавления в автозагрузку с настройками:

Подключение к Tor через прокси

Вы можете подключаться к Tor через прокси. Поддерживаются такие виды прокси как:

Если вы подключаетесь через HTTP прокси, то используйте директиву HTTPSProxy:

В качестве Proxy_IP впишите IP адрес прокси-сервера, и замените 8888 порт на нужный.

Если на прокси нужно ввести имя пользователя и пароль, то сделайте это так:

Вместо USER впишите имя пользователя, а вместо PASS впишите пароль.

При подключении через SOCKS5-прокси, добавьте в конфигурационный файл:

В качестве Proxy_IP впишите IP адрес SOCKS5 прокси-сервера, и замените 8888 порт на нужный.

Если нужно авторизоваться, то имя пользователя и пароль можно ввести так (замените USER и PASS на действительные данные):

При подключении через SOCKS4-прокси, добавьте в конфигурационный файл:

В качестве Proxy_IP впишите IP адрес SOCKS5 прокси-сервера, и замените 8888 порт на нужный.

SOCKS4 не поддерживает аутентификацию.

Подключение только к определённым портам

К примеру, в корпоративной сети разрешено только просматривать веб-сайты, то есть разрешено подключаться только к портам 80 (веб-сайты по протоколу HTTP) и 443 (веб-сайты по протоколу HTTPS). Можно настроить Tor так, что он будет подключаться только к определённым портам удалённого узла сети Tor.

Настройка Tor, когда файервол разрешает только подключение к портам 80 и 443:

Сохранение истории и паролей в Tor Browser

Вновь вернёмся в Tor Browser. По понятным причинам по умолчанию в нём отключено сохранение логинов и паролей. Тем не менее, если вы используете этот браузер только для обхода блокировок сайтов или смены IP, то такие настройки являются излишними.

Если вы хотите, чтобы сайты сохраняли введённые вами пароли, то перейдите в Настройки, далее Приватность, снимите галочку «Всегда работать в режиме приватного просмотра».

Перейдите в Настройки, далее Защита и поставьте галочку напротив «Запоминать логины для сайтов».

Заключение

Мы рассмотрели некоторые подсказки для продвинутого использование службы Tor. Также рекомендуется для ознакомления следующий материал:

Если у вас всё ещё остались вопросы – задавайте их в комментариях к этой статье.

Узлы и мосты Tor

Публичные узлы Tor

Скорее всего, ваша локальная сеть не блокирует доступ к сети Tor. Тогда вы можете использовать в качестве первого узла Tor открытый узел.

Когда для подключения к сети Tor вы используете публичный узел Tor, ваша локальная сеть «знает», что вы соединяетесь с Tor (хотя все ваши действия онлайн по-прежнему анонимны).

Мосты Tor

Мосты Tor — секретные узлы Tor, которые помогают скрыть факт вашего подключения к сети Tor.

Если подключение к Tor заблокировано или может вызвать нездоровый интерес у кого-то, кто способен мониторить ваши сетевые подключения, попробуйте использовать мост в качестве первого узла в цепочке Tor.

Мосты Tor созданы для обхода блокировки Tor: например, в странах, где подключения к сети Tor блокируются, в некоторых публичных сетях и системах родительского контроля.

Ваше подключение имеет такой вид, что никто не заподозрит связь с Tor.

Мосты Tor часто оказываются менее надёжными и быстрыми, чем публичные узлы Tor.

Автоматическое подключение к Tor

Советуем подключаться к Tor автоматически, если вы находитесь в публичной сети wi-fi или если множество людей в вашей стране использует Tor для обхода цензуры.

При выборе этой опции Tails пробует разные варианты подключения к Tor, пока не добьётся успеха.

Tails tries to connect to Tor directly using public relays, without using a bridge.

Tails tries to connect to Tor using one of the default bridges, already included in Tails, if connecting using public relays fails.

Tails asks you to configure a custom bridge, if connecting using the default bridges fails.

Если кто-то мониторит ваше подключение к Интернету, он может определить, что эти попытки исходят от пользователя Tails.

В будущем Tails также будет автоматически:

Как скрыть факт использования Tor от локальной сети

Что, если злоумышленник мониторит ваше подключение к Интернету, а вам нужно подключиться к Tor незаметно и не вызывая подозрений?

When you choose this option, Tails will only connect to Tor after you configure a Tor bridge. Bridges are secret Tor relays that hide that you are connecting to Tor.

It is impossible to hide to the websites that you visit that you are using Tor, because the list of exit nodes of the Tor network is public.

Наша команда разработчиков делает всё возможное, чтобы обеспечить вас самыми малозаметными мостами. Что же будет, если вы выберете этот вариант подключения к Tor?

Мосты по умолчанию недоступны.

You will have to know the address of a custom bridge.

To request a custom bridge, you can either:

Советуем сделать это до запуска Tails, и ещё лучше — из другой локальной сети, не той, от которой вы хотите скрыть факт использования Tor.

Отправить пустое сообщение по адресу bridges@torproject.org с ящика Gmail или Riseup.

For example, you can send the email from your phone and type the bridge in Tails.

Sending the email reveals to Gmail or Riseup that you are trying to connect to Tor but not to someone who monitors your Internet connection.

Even someone who knows your bridge cannot know what you are doing online from Tails.

Вы можете использовать только те виды мостов, которые наша команда считает достаточно незаметными.

В настоящее время для сокрытия факта использования Tor в Tails подходят только мосты obfs4.

To save the last Tor bridge that connected to Tor successfully, turn on the Tor Bridge feature of the Persistent Storage.

In the future, we will make it easier to use a custom bridge by:

Troubleshooting Tor bridges

If connecting to Tor using a custom bridge fails, the Tor Connection assistant helps you:

The computer clock is set to an incorrect time zone

For a Tor bridge to work, the clock of your computer must be correct.

Choose Fix Clock in the error screen of the Tor Connection assistant to set the time zone and time of your computer.

You did not enter the bridge correctly

An obfs4 bridge looks like:

You need to enter the entire line, not just the IP address and port combination.

The bridge is no longer operational

It is possible that the bridge that you entered is no longer working.

Try entering another bridge or requesting other bridges.

Как увидеть статус Tor

Статус Tor виден как значок луковицы в области уведомлений: