Многофакторная аутентификация что это

Многофакторная аутентификация в дата-центре — какой она должна быть?

Продолжая разговор на тему информационной безопасности, сегодня предлагаем обсудить такую важную тему, как многофакторная аутентификация в корпоративной сети. В прошлый раз мы писали о том, что такое «ловушка для человека» в дата-центре. Аутентификация сотрудников в крупной компании, а в особенности дата-центре компании, где находится все самое ценное — информация, это важнейший фактор защиты от утечки информации.

В компании, где работает больше десятка человек, необходимо назначать различные уровни доступа пользователям для защиты информации. Обычно используется несколько уровней защиты, включая аутентификацию (подтверждение личности), авторизацию (контроль доступа) и учет действий (логирование). Доступ к любой критически важной информации или оборудованию должен осуществляться посредством многофакторной защиты. Давайте посмотрим, как это может работать в сети компании.

Итак, любое устройство, дающее доступ к общим ресурсам, которые являются критически важными, чаще всего запрашивает логин и пароль. В простейшем варианте эти данные записаны в локальной базе данных, откуда и берется информация для сверки данных и подтверждения прав конкретного пользователя на доступ к конкретным ресурсам.

Но в крупных компаниях использование локальной аутентификации непрактично. Любые изменения (например, если пользователь переходит на новую должность или покидает компанию) нужно тогда вносить во все локальные базы в каждой из точек доступа. Лучше использовать общую базу.

Серверная аутентификация

В корпоративной сети устройства доступа лучше подключать к общей базе, которая размещается в облаке или удаленном сервере. Устройство, как и в случае локальной аутентификации, работает со связкой логин/пароль, но данные для проверки корректности данных пользователя при этом берутся с сервера. Если необходимо вносить изменения о пользователе, это нужно сделать всего один раз.

Сейчас одним из наиболее популярных протоколов дистанционной аутентифицкации пользователей, не зависящим от поставщиков, является Radius. Он был разработан корпорацией Livingston Enterprises в качестве протокола аутентификации и учета для сервера доступа. В Сети без труда можно найти как проприетарные, так и open-source реализации протокола. Есть и другие варианты — это, например, LDAP (обычно его используют в окружении продуктов Microsoft) и TACACS (используется в окружении Cisco).

LDAP (англ. Lightweight Directory Access Protocol — «облегчённый протокол доступа к каталогам») — протокол прикладного уровня для доступа к службе каталогов X.500, разработанный IETF как облегчённый вариант разработанного ITU-T протокола DAP.

TACACS (англ. Terminal Access Controller Access Control System) — сеансовый протокол, использовавшийся на серверах доступа ARPANET. Центральный сервер, который принимает решение, разрешить или не разрешить определённому пользователю подключиться к сети.

Факторы аутентификации: то, что вы знаете, то, что у вас есть и то, чем вы являетесь

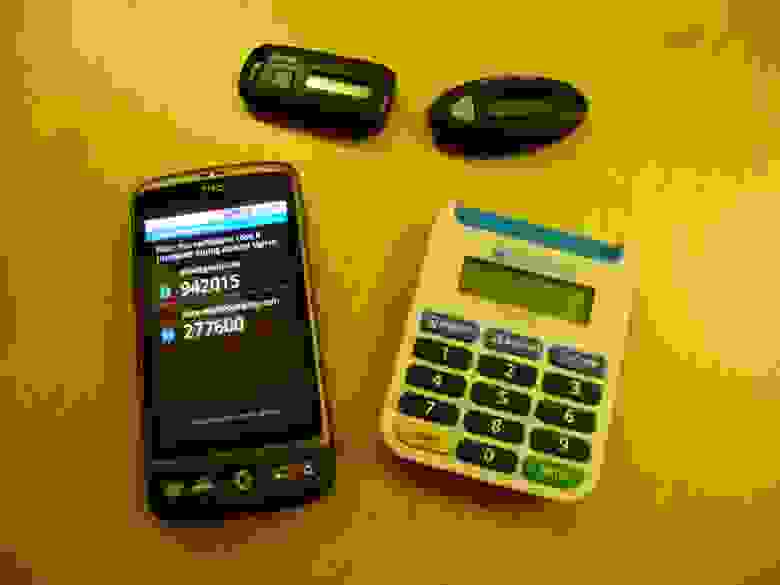

Второй уровень защиты обычно использует нечто, что принадлежит пользователю. Это, например, одноразовый пароль, сгенерированый картой-токеном, или же тот же пароль, отправленный на смартфон пользователя по SMS. Для получения доступа к закрытым ресурсам злоумышленнику теперь нужно не только знать связку логин и пароль, но и получить какое-то оборудование у авторизованного пользователя, что уже сложнее. Защита такого типа уже является двухуровневой.

И, наконец, третий уровень защиты — это биометрия. Отпечаток пальца, рисунок радужной оболочки глаза, анализ голоса — все это биометрия. Добавление третьего слоя защиты значительно затрудняет доступ злоумышленников к критически важным для компании ресурсам.

Мультифакторная аутентификация для управления инфраструктурой

Системные инженеры и администраторы обычно имеют привилегированный статус в системе. Для доступа к ресурсам компании они проходят все три уровня доступа. Обычным же пользователям обычно выдают лишь связку логин/пароль, обеспечивающих доступ к наименее критичным ресурсам, необходимым для работы.

Двухфакторные системы аутентификации обычно работают уже с протоколом Radius. Два примера реализации такой системы — это RSA SecurID и Duo Security. Пользователь получает карту-токен (выглядит, как небольшой калькулятор) или мобильное приложение. И устройство, и программа делают одно и то же — выдают одноразовый пароль для доступа к ресурсам. Этот пароль имеет определенный срок действия.

Сейчас прослеживается два тренда в вопросе мультифакторной аутентификации:

В ближайшие годы мы увидим бурное развитие технологий мультифакторной аутентификации, постепенное упрощение решений с их одновременным удешевлением. Эти решения будут также постепенно переходить в «облако», обеспечивая возможность работы с ними из любой точки мира. Собственно, это уже происходит.

Не только смс и токен: многофакторная аутентификация на базе SafeNet Authentication Service

Обычно при фразе “многофакторная аутентификация” люди в первую очередь вспоминают про смс-коды, которые приходят, когда оплачиваешь картой онлайн-покупки. Чуть реже на ум приходит флешка с цифрами, токен.

Сегодня я расскажу про другие способы многофакторной аутентификации и задачи, которые они помогают решить компании. Рассказывать буду на примере решения Gemalto Safenet Authentication Service (SAS), которое существует в формате облачного сервиса и on-premise версии, сертифицированной ФСТЭК.

Все примерно представляют, что такое многофакторная аутентификация: это когда помимо пароля (фактор знания) нужно ввести дополнительный подтверждающий фактор. Их два:

Ниже приведу несколько примеров того, какие задачи можно решить с помощью SafeNet Authentication Service.

Задача: соблюдение стандарта PCI DSS

Многофакторная аутентификация – одно из требований стандарта PCI DSS (п. 8.3.). Более того, стандарт требует, чтобы многофакторная аутентификация была одноэтапной: пароль и второй фактор должны вводиться в одном поле. Если злоумышленник попробует завладеть учеткой и ошибется при вводе, ему будет непонятно, где была допущена ошибка – в пароле или токене.

Решение: одноэтапная многофакторная аутентификация по схеме PIN + OTP

Такая схема аутентификации на базе SafeNet реализована в нашей IaaS-платформе, соответствующей требованиям PCI DSS и 152-ФЗ, – Cloud-152. Ее проходят администраторы платформы Cloud-152 для доступа к management-сегменту. Для авторизации нужно ввести в одном поле PIN и OTP, который приходит push-уведомлением в мобильном приложении Mobile Pass.

Так выглядит авторизация для администраторов Cloud-152 со стороны DataLine.

*Здесь должен был быть скриншот с SafeNet Mobile Pass, но приложение блокирует скриншоты.

Задача: двухфакторная аутентификация для сотрудников без смартфона и мобильного интернета

Компания собирается внедрять двухфакторную аутентификацию для входа на рабочие станции. У компании распределенная сеть офисов по всей России, у многих сотрудников нестабильный мобильный интернет или вообще нет смартфона. Получается, что Push-уведомления от мобильных приложений в качестве второго фактора не подойдут. СМС и физические токены отпадают из-за дороговизны.

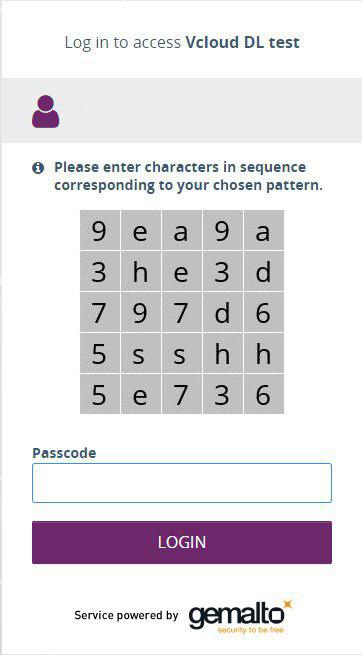

Решение: использование в качестве второго фактора GrIDSure

GrIDSure – это одноразовый пароль (OTP). Он состоит из таблицы с символами и паттерна, который пользователь сам задает при настройке аутентификации. Для авторизации пользователь выбирает символы из таблицы по этому паттерну и вводит в качестве второго фактора.

Таблица с символами, которую пользователь получает при авторизации на рабочие станции.

Дальше пользователь просто следует выбранному паттерну. Например, вот такому.

В качестве символов можно использовать цифры, буквы и спецсимволы. Размер таблицы настраивается: это может быть таблица 5 на 5 или больше.

При каждой попытке аутентификации таблица обновляется, поэтому такой пароль не забрутфорсить.

С Gridsure также не нужно мобильное приложение, и следовательно, смартфон с мобильным интернетом. GrIDSure отображается в том же интерфейсе и устройстве, что и защищаемый сервис.

Задача: защита веб-сервиса от атаки методом перебора

Многофакторную аутентификацию на базе SafeNet можно использовать для защиты веб-сервисов, опубликованных в интернете, например, Outlook Web App (OWA). Safenet поддерживает RADIUS и SAML-протоколы, поэтому легко интегрируется с сервисами Microsoft Outlook, Office 365, Saleforce, Dropbox, Apache и т.д.

Если злоумышленник знает email’ы, то он сможет атаковать такие сервисы с помощью перебора паролей. Целью такой атаки не всегда может быть захват учетки, а ее блокировка. В теории можно заблокировать всей компании почту.

Решение: использование OTP в качестве второго фактора

Тут можно использовать GrIDSure или Mobile Pass в качестве второго фактора.

Задача: автоматизация выдачи и обслуживания токенов

В компании с распределенной сетью отделений на 20 тысяч сотрудников уже используют двухфакторную аутентификацию с GrIDSure в качестве второго фактора.

Проблема в том, что администраторам приходится тратить много времени на обслуживание токенов: выпускать новые, сбрасывать паттерны и т. д.

Решение: использование портала самообслуживания

В SafeNet есть портал самообслуживания, который поможет автоматизировать рутинные операции и снизить нагрузку на администраторов.

На портале самообслуживания пользователь может оставить всю информацию, необходимую для выпуска токена. Администратору остается только подтвердить ее и отправить ссылку на формирование токена. Если пользователь забыл, какую траекторию выбрал для GrIDSure, то опять-таки самостоятельно может сбросить ее здесь и задать новую.

Задач: Регламентирование доступа к рабочим станциям

В call-центре работают 200 сотрудников посменно. Для экономии ресурсов на двух сотрудников приходится одна рабочая станция. Нужно настроить доступы так, чтобы не было конкурентных сессий.

Решение: внедрение входа по токенам и политики доступа

SafeNet можно установить на каждую рабочую станцию и через него задать политики доступа по времени и IP-адресам. Если смена сотрудника еще не началась, то он не сможет зайти на свою рабочую станцию. Администратор сможет проследить, когда тот или иной сотрудник заходил в систему и с какого IP-адреса в журнале.

Многофакторная аутентификация становится все актуальнее, так как статический пароль даже с большим количеством символов – уже не сложное препятствие на пути злоумышленника.

Еще одна из тенденций в этом направлении – использование токена для доступа сразу к нескольким системам или приложениям компании (SSO-вход). Такой сценарий также можно реализовать с помощью SafeNet. Если интересно, расскажу про него в отдельном посте.

Двухфакторная аутентификация: что это и зачем оно нужно?

Мы решили посвятить двухфакторной аутентификации отдельную статью и рассказать о том, что это такое, как она работает и почему ее стоит использовать.

Двухфакторная аутентификация — тема, которой мы так или иначе касаемся во многих наших постах. В прошлом году мы даже записали на эту тему целый подкаст. Однако ввиду возрастающего количества разных сервисов и все чаще случающихся атак на пользовательские аккаунты (как, например, перехваты контроля над учетными записями iCloud) мы решили посвятить этому виду аутентификации отдельную статью и рассказать о том, что это такое, как она работает и почему ее стоит использовать везде, где это возможно.

Что такое двухфакторная аутентификация?

Двухфакторная аутентификация — это метод идентификации пользователя в каком-либо сервисе (как правило, в Интернете) при помощи запроса аутентификационных данных двух разных типов, что обеспечивает двухслойную, а значит, более эффективную защиту аккаунта от несанкционированного проникновения. На практике это обычно выглядит так: первый рубеж — это логин и пароль, второй — специальный код, приходящий по SMS или электронной почте. Реже второй «слой» защиты запрашивает специальный USB-ключ или биометрические данные пользователя. В общем, суть подхода очень проста: чтобы куда-то попасть, нужно дважды подтвердить тот факт, что вы — это вы, причем при помощи двух «ключей», одним из которых вы владеете, а другой держите в памяти.

Впрочем, двухфакторная защита не панацея от угона аккаунта, но достаточно надежный барьер, серьезно усложняющий злоумышленникам доступ к чужим данным и в какой-то степени нивелирующий недостатки классической парольной защиты. Ведь у паролей, на которых основано подавляющее большинство авторизационных механизмов в Интернете, есть неизбежные недостатки, которые фактически являются продолжением достоинств: короткие и простые пароли легко запомнить, но так же легко подобрать, а длинные и сложные трудно взломать, но и запомнить непросто. По этой причине многие люди используют довольно тривиальные пароли, причем сразу во многих местах. Второй фактор в подобных случаях оказывается крайне полезен, поскольку, даже если пароль был скомпрометирован, злоумышленнику придется или раздобыть мобильник жертвы, или угнать ее почтовый ящик.

Несмотря на многочисленные попытки современного человечества заменить пароли чем-то поинтереснее, полностью избавиться от этой привычной всем парадигмы оказалось не так просто, так что двухфакторную аутентификацию можно считать одним из самых надежных механизмов защиты на сегодняшний день. Кстати, этот метод удобен еще и тем, что способен предупреждать хозяина аккаунта о попытке взлома: если на ваш телефон или почту вдруг приходит сообщение с одноразовым кодом при том, что вы никаких попыток логина не предпринимали, значит, вас пытаются взломать — самое время менять оказавшийся ненадежным пароль!

Где можно включить двухфакторную аутентификацию?

Ответом на этот вопрос может служить простое правило: если используемый вами сервис содержит важные для вас данные и позволяет включить двухфакторную аутентификацию, активируйте ее не раздумывая! Вот, скажем, какой-нибудь Pinterest. Ну, не знаю… Если бы у меня был аккаунт в этом сервисе, я бы вряд ли захотел каждый раз проходить долгую процедуру двухслойной авторизации. А вот интернет-банкинг, аккаунты в соцсетях, учетка в iCloud, почтовые ящики и особенно ваши служебные учетные записи — все это однозначно стоит защитить двухфакторной аутентификацией. Сервисы Google, Apple и все основные социальные сети позволяют это сделать в настройках без особого труда.

Двухфакторная аутентификация — один из лучших методов защиты ваших аккаунтов #security

К слову, если у вас есть свой сайт, скажем, на базе WordPress или другой подобной платформе, включить в настройках двухфакторную защиту тоже не будет лишним. В общем, повторюсь: если аккаунт и его содержимое вам дороги, не игнорируйте возможность усилить защиту.

Какие еще существуют виды двухфакторной аутентификации?

Выше я уже упомянул рассылку специального кода в виде SMS и email-сообщений и USB-ключи и смарт-карты, используемые преимущественно для доступа к некоторым видам интернет-ресурсов и VPN-сетям. Кроме того, существуют еще генераторы кодов (в виде брелока с кнопкой и небольшим экранчиком), технология SecureID и некоторые другие специфические методы, характерные в основном для корпоративного сектора. Есть и менее современные интерпретации: например, так называемые TAN-пароли (TAN, Transaction Authentication Number — аутентификационный номер транзакции). Возможно, вы даже сталкивались с ними, если были клиентом какого-нибудь не самого прогрессивного банка: при подключении интернет-банкинга клиенту выдавалась бумажка с заранее сформированным списком одноразовых паролей, которые вводятся один за другим при каждом входе в систему и/или совершении транзакции. Кстати, ваша банковская карта и PIN тоже формируют систему двухфакторной аутентификации: карточка — «ключ», которым вы владеете, а PIN-код к ней — «ключ», который вы запоминаете.

Как я уже упомянул выше, существует и биометрический способ идентификации пользователя, который часто выступает в роли вторичного фактора защиты: одни системы подразумевают сканирование отпечатка пальца, другие определяют человека по глазам, есть даже те, которые ориентируются по «рисунку» сердцебиения. Но пока это все довольно экзотические методы, хотя и куда более популярные, чем, скажем, электромагнитные татуировки, которые по примеру радиочипов могут служить вторичным фактором аутентификации пользователя. Я бы от такой не отказался 🙂

СОДЕРЖАНИЕ

Факторы

Использование нескольких факторов аутентификации для подтверждения своей личности основано на предпосылке, что неавторизованный субъект вряд ли сможет предоставить факторы, необходимые для доступа. Если при попытке аутентификации хотя бы один из компонентов отсутствует или предоставлен неправильно, личность пользователя не устанавливается с достаточной уверенностью и доступ к объекту (например, зданию или данным) защищен многофакторной аутентификацией, тогда остается заблокированным. Факторы аутентификации схемы многофакторной аутентификации могут включать:

Знания

Факторы знания являются наиболее часто используемой формой аутентификации. В этой форме от пользователя требуется подтвердить знание секрета для аутентификации.

Множество секретных вопросов, таких как «Где ты родился?» являются плохими примерами фактора знания, потому что они могут быть известны широкой группе людей или их можно исследовать.

Владение

Факторы владения («что-то есть только у пользователя») веками использовались для аутентификации в виде ключа от замка. Основной принцип заключается в том, что ключ представляет собой секрет, который используется совместно между замком и ключом, и тот же принцип лежит в основе аутентификации по фактору владения в компьютерных системах. Маркер безопасности является примером фактора владения.

Отключенные токены не имеют подключений к клиентскому компьютеру. Обычно они используют встроенный экран для отображения сгенерированных данных аутентификации, которые вводятся пользователем вручную. Этот тип токена в основном использует « одноразовый пароль », который можно использовать только для этого конкретного сеанса.

Врожденный

Место нахождения

Все чаще в игру вступает четвертый фактор, связанный с физическим местонахождением пользователя. При жестком подключении к корпоративной сети пользователю может быть разрешено входить в систему, используя только пин-код. В то время как, если пользователь был вне сети, также может потребоваться ввод кода с программного токена. Это можно рассматривать как приемлемый стандарт, когда доступ в офис контролируется.

Системы контроля доступа к сети работают аналогичным образом, когда ваш уровень доступа к сети может зависеть от конкретной сети, к которой подключено ваше устройство, например, Wi-Fi или проводное соединение. Это также позволяет пользователю перемещаться между офисами и динамически получать одинаковый уровень доступа к сети в каждом из них.

Жетоны

Многие поставщики многофакторной аутентификации предлагают аутентификацию на основе мобильного телефона. Некоторые методы включают аутентификацию на основе push, аутентификацию на основе QR-кода, аутентификацию с одноразовым паролем (на основе событий и времени ) и проверку на основе SMS. Проверка на основе SMS имеет некоторые проблемы с безопасностью. Телефоны можно клонировать, приложения могут работать на нескольких телефонах, а обслуживающий персонал сотовых телефонов может читать тексты SMS. Не в последнюю очередь, сотовые телефоны могут быть скомпрометированы в целом, а это означает, что телефон больше не является чем-то, что есть только у пользователя.

Двухэтапная аутентификация с использованием мобильных телефонов и смартфонов представляет собой альтернативу выделенным физическим устройствам. Для аутентификации люди могут использовать свои личные коды доступа к устройству (то есть то, что знает только отдельный пользователь) плюс одноразовый динамический пароль, обычно состоящий из 4-6 цифр. Код доступа может быть отправлен на их мобильное устройство по SMS или может быть сгенерирован приложением для создания одноразового кода доступа. В обоих случаях преимущество использования мобильного телефона состоит в том, что нет необходимости в дополнительном выделенном токене, поскольку пользователи, как правило, всегда носят свои мобильные устройства с собой.

Несмотря на популярность проверки с помощью SMS, защитники безопасности публично критиковали проверку с помощью SMS, и в июле 2016 года в проекте руководства NIST США было предложено исключить ее как форму проверки подлинности. Год спустя NIST восстановил проверку по SMS в качестве действительного канала аутентификации в окончательной редакции руководства.

В 2016 и 2017 годах соответственно и Google, и Apple начали предлагать пользователю двухэтапную аутентификацию с push-уведомлением в качестве альтернативного метода.

Достижения в исследованиях двухфакторной аутентификации для мобильных устройств учитывают различные методы, в которых может быть реализован второй фактор, не создавая помех для пользователя. Благодаря постоянному использованию и повышению точности мобильного оборудования, такого как GPS, микрофон и гироскоп / акселеромотор, возможность использовать их в качестве второго фактора аутентификации становится все более надежной. Например, записывая окружающий шум местоположения пользователя с мобильного устройства и сравнивая его с записью окружающего шума с компьютера в той же комнате, в которой пользователь пытается аутентифицироваться, можно получить эффективную секунду фактор аутентификации. Это также сокращает время и усилия, необходимые для завершения процесса.

Законодательство и регулирование

Европейский Союз

Вторая Директива о платежных услугах требует « строгой аутентификации клиентов » для большинства электронных платежей в Европейской экономической зоне с 14 сентября 2019 года.

Индия

Соединенные Штаты

Детали аутентификации для федеральных служащих и подрядчиков в США определены Президентской директивой 12 по национальной безопасности (HSPD-12).

Существующие методологии аутентификации включают объясненные три типа основных «факторов». Методы аутентификации, зависящие от нескольких факторов, труднее скомпрометировать, чем однофакторные методы.

Нормативные стандарты ИТ для доступа к системам федерального правительства требуют использования многофакторной аутентификации для доступа к конфиденциальным ИТ-ресурсам, например, при входе на сетевые устройства для выполнения административных задач и при доступе к любому компьютеру с использованием привилегированного входа.

В специальной публикации NIST 800-63-3 обсуждаются различные формы двухфакторной аутентификации и даются рекомендации по их использованию в бизнес-процессах, требующих различных уровней гарантии.

Безопасность

Многофакторная аутентификация может быть неэффективной против современных угроз, таких как сканирование банкоматов, фишинг и вредоносное ПО.

В мае 2017 года немецкий оператор мобильной связи O2 Telefónica подтвердил, что киберпреступники использовали уязвимости SS7 для обхода двухэтапной аутентификации на основе SMS и несанкционированного снятия средств с банковских счетов пользователей. Преступники сначала заразили компьютеры владельцев счетов, пытаясь украсть их учетные данные и номера телефонов. Затем злоумышленники приобрели доступ к поддельному оператору связи и настроили перенаправление телефонного номера жертвы на подконтрольный им телефон. Наконец, злоумышленники вошли в онлайн-банковские счета жертв и потребовали вывести деньги со счетов на счета, принадлежащие преступникам. СМС-коды доступа направлялись на подконтрольные злоумышленникам телефонные номера, и преступники переводили деньги.

Реализация

У многофакторной аутентификации есть недостатки, которые не позволяют многим подходам получить широкое распространение. Некоторым пользователям трудно отслеживать аппаратный токен или USB-штекер. Многие пользователи не имеют технических навыков, необходимых для самостоятельной установки сертификата клиентского программного обеспечения. Как правило, многофакторные решения требуют дополнительных инвестиций для внедрения и затрат на обслуживание. Большинство систем на основе аппаратных токенов являются проприетарными, и некоторые поставщики взимают годовую плату за каждого пользователя. Развертывание аппаратных токенов затруднительно с точки зрения логистики. Аппаратные токены могут быть повреждены или утеряны, и выпуск токенов в крупных отраслях, таких как банковское дело, или даже на крупных предприятиях, требует управления. Помимо затрат на развертывание, многофакторная аутентификация часто сопряжена со значительными дополнительными расходами на поддержку. Опрос более 120 кредитных союзов США, проведенный в 2008 году Credit Union Journal, сообщил о расходах на поддержку, связанных с двухфакторной аутентификацией. В их отчете указывалось, что сертификаты программного обеспечения и подходы к панели инструментов программного обеспечения имеют самые высокие затраты на поддержку.

Хотя считается, что многофакторная аутентификация находится в сфере идеальной безопасности, Роджер Граймс пишет, что при неправильной реализации и настройке многофакторную аутентификацию на самом деле можно легко победить.

Патенты

В 2013 году Ким Дотком заявил, что изобрел двухфакторную аутентификацию в патенте 2000 года, и кратко пригрозил подать в суд на все основные веб-сервисы. Однако Европейское патентное ведомство отозвало его патент в свете более раннего патента США 1998 года, принадлежащего AT&T.

Примеры

Некоторые популярные веб-службы используют многофакторную аутентификацию, обычно как дополнительную функцию, которая по умолчанию отключена.